Thursday, 26 Dec 2013

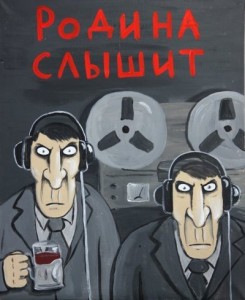

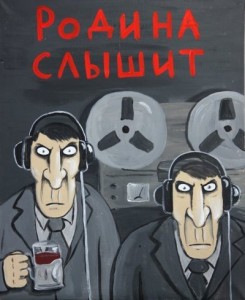

В продолжение темы перевода московских квартир на технологию GPON от МГТС, хотелось бы пофантанизировать на счет цели, ибо в каждом подобном акте “благотворительности” всегда надо смотреть Cui prodest?

В продолжение темы перевода московских квартир на технологию GPON от МГТС, хотелось бы пофантанизировать на счет цели, ибо в каждом подобном акте “благотворительности” всегда надо смотреть Cui prodest?

Начнем с банального- МГТС пытается практически монополизировать рынок ISP московского региона, так как устанавливая в квартиры собственное оборудование, они по дефолту выбивают почву из под ног у компаний предоставляющих ADSL интернет, так как поверх сети GPON ADSL жить не хочет. А учитывая, что МГТС предлагает услуги интернета по технологии GPON бесплатно на два месяца, то полагаю что их услуги также попробуют те, кто имеет и проводной интернет от других провайдеров. Тем более что wi-fi можно затестить не только с компа, который может и не иметь беспроводной сетевухи, но и с телефона или планшета, что может быть открытием для некоторой группы целевой аудитории. Опять же вполне возможно ожидать подключения к интернету тех клиентов, которые им не пользовались, полагая что это дорого, к примеру, из-за необходимости покупки или аренды рутера.

(more…)

VN:F [1.9.21_1169]

Rating: 4.2/10 (20 votes cast)

VN:F [1.9.21_1169]

Rating: +8 (from 8 votes)

Рубрика: IT безопасность, Сети | Отзывов: 2 »

Wednesday, 18 Dec 2013

Довелось мне сегодня познакомиться с достаточно новой услугой от МГТС под названием GPON (Gigabit-capable Passive Optical Networks – гигабитная пассивная оптическая сеть), которую они активно продвигают в на рынок уже с год, под эгидой перевода домашних пользователей на оптику.

Надо заметить, что все делается крайне ненавязчиво – звонят на предмет того что придут монтеры и повесят свой агрегат, а заодно, если польуешься ADSL, то и подрубят интернет от МГТС по самому дешманскому тарифу на 10Мб/с.

Мне эта перспектива не особо улыбалась, ибо мне хватает за глаза Стрима от МТС, но вопрос ставится так, что менять надо полюбас, так что замерив на прощание тариф на 10Мб/с по ADSL от МТС, пришлось согласиться. Стрим у меня выдавал, как и положено ADSL: 8.8Мб/c downstream и 0.7Мб/с upstream (далее для простоты просто буду указывать 8.8/0.7).

Мне эта перспектива не особо улыбалась, ибо мне хватает за глаза Стрима от МТС, но вопрос ставится так, что менять надо полюбас, так что замерив на прощание тариф на 10Мб/с по ADSL от МТС, пришлось согласиться. Стрим у меня выдавал, как и положено ADSL: 8.8Мб/c downstream и 0.7Мб/с upstream (далее для простоты просто буду указывать 8.8/0.7).

(more…)

VN:F [1.9.21_1169]

Rating: 4.7/10 (540 votes cast)

VN:F [1.9.21_1169]

Rating: +4 (from 56 votes)

Рубрика: Интернет | Отзывов: 6 »

Tuesday, 30 Jul 2013

Есть такая хорошая тулза для наколенного анализа проходящего трафика и активных соединений на *nix, как iftop. С пмощью неё можно отмониторить трафик в режиме реального времени, причем с разделением по протоколам, интерфейсам и хостам.

Также она показывает скорость передачи сессий и расход трафа за определенный период времени.

(more…)

VN:F [1.9.21_1169]

Rating: 10.0/10 (1 vote cast)

VN:F [1.9.21_1169]

Рубрика: Linux, Сети | Ваш отзыв »

Saturday, 20 Jul 2013

Возникла необходимость ребутить интерфейс под Windows 7 по расписанию. Сами сетевые интерфейсы не ребутнешь, так что надо делать через батник, использую командную строку MS-DOS promt.

Можно использовать пару способов (возможно их и больше):

(more…)

VN:F [1.9.21_1169]

Rating: 10.0/10 (1 vote cast)

VN:F [1.9.21_1169]

Рубрика: Windows, Сети | Ваш отзыв »

Saturday, 26 Jan 2013

Чем дольше Skype находится в руках мелкомягких, тем все более непонятно он себя начинает вести. Сегодня обнаружил интересный глюк, что в одном из офисов перестали добавляться новые контакты в Skype, то есть при запуске менюшки Контакты -> Добавить контакт вылезает диалог добавления контакта, который долго крутит стрелками, после чего он говорит о том, что соединение не может быть установлено, проверьте настройки сети.

(more…)

VN:F [1.9.21_1169]

Rating: 0.0/10 (0 votes cast)

VN:F [1.9.21_1169]

Рубрика: Сети | Ваш отзыв »

Sunday, 23 Dec 2012

Не даром говорят о том, что лень является двигателем прогресса. В прекрасный субботний день мне надо было ехать к клиенту, у которого на площадке я установил новый NAS сервер от Synology, для того чтобы настроить его.

Но в какой то момент меня дико заломало туда ехать, и я стал раздумывать, как бы мне так все настроить, не отрывая задницу от стула. При том, что в офисе никого не было, и как следствие все компьютеры были выключены, то есть Teamviewer был недоступен, а пароль от VPN, откровенно говоря, я забыл.

(more…)

VN:F [1.9.21_1169]

Rating: 10.0/10 (3 votes cast)

VN:F [1.9.21_1169]

Rating: +3 (from 3 votes)

Рубрика: IT безопасность | Ваш отзыв »

Friday, 21 Dec 2012

Для администрирования удаленных серверов всем хорош ssh- и быстрый и безопасный и удобный. Но иногда бывает необходимо залить какой нибудь файл с или на администрируемый сервер, и тогда начинаешь ломать голову, как это сделать, то ли втыкать флешочку, то ли поднимать на коленке ftp сервер, который все таки является небезопасным соединением.

Естественно, что под SSH сервером можно поднять так называемый безопасный FTP сервер- SFTP, являющийся частью сервера SSH, но опять же это все требует некоторых перенастроек системы.

(more…)

VN:F [1.9.21_1169]

Rating: 10.0/10 (2 votes cast)

VN:F [1.9.21_1169]

Рубрика: Сети | Отзывов: 6 »

В продолжение темы перевода московских квартир на технологию GPON от МГТС, хотелось бы пофантанизировать на счет цели, ибо в каждом подобном акте “благотворительности” всегда надо смотреть Cui prodest?

В продолжение темы перевода московских квартир на технологию GPON от МГТС, хотелось бы пофантанизировать на счет цели, ибо в каждом подобном акте “благотворительности” всегда надо смотреть Cui prodest?